KI verändert die Spielregeln: Level Up oder Game Over?Wie KI das digitale Spiel zwischen Angriff und Verteidigung verändert!

02.12.2025 - von Matthias Kruger

Lesedauer: 12 Minuten

|

„The Game has changed“ – Informationssicherheit folgt heute keinen festen Spielregeln mehr – sie ist ein dynamisches Ringen zwischen Angriff und Verteidigung. Unternehmen sind das Spielfeld, durchzogen von Prozessen, Technologien und menschlichen Entscheidungen. Angreifer agieren wie Spieler, die jede Schwachstelle nutzen, um an den digitalen Schatz zu gelangen. Mit dem Eintritt von KI verschiebt sich das Gleichgewicht: Sie kann Schutzschild oder Bedrohung sein – strategisch, autonom, unberechenbar. KI wird zur vierten Säule oder zum Endgegner, der das Spiel verändert.

Informationssicherheit ist heute ein Wettlauf mit der Zeit. Cyber-Angriffe werden häufiger – und raffinierter. Ransomware, Phishing, Social Engineering und gezielte Spionagekampagnen gehören längst zum Alltag – sowohl für Unternehmen als auch für öffentliche Einrichtungen und Privatpersonen.

Der aktuelle Stand der Informationssicherheit ist daher geprägt von einem Spannungsfeld: Auf der einen Seite stehen immer ausgeklügeltere Angriffe, auf der anderen Seite ein wachsendes Bewusstsein für Cyber-Sicherheit, neue Technologien wie KI-gestützte Abwehrsysteme und ein zunehmender Fokus auf Resilienz und Prävention.

Informationssicherheit im Spannungsverhältnis

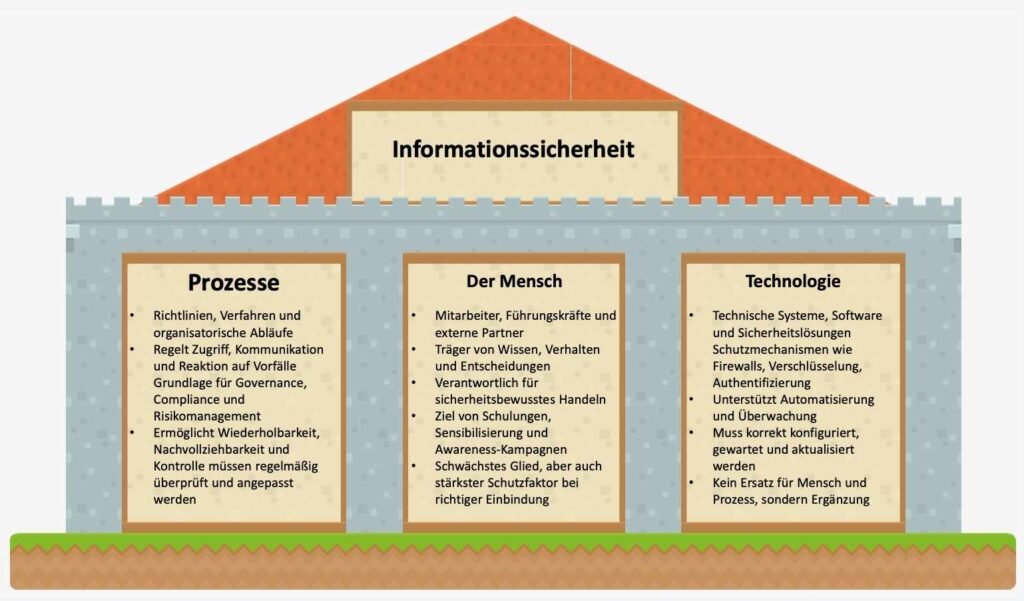

Wer sich auf der Seite der Verteidigung positioniert, dem stehen drei zentrale Säulen zur Verfügung, die zugleich Schutzmechanismus, aktive Verteidigung und strategischer Angriffsvektor darstellen:

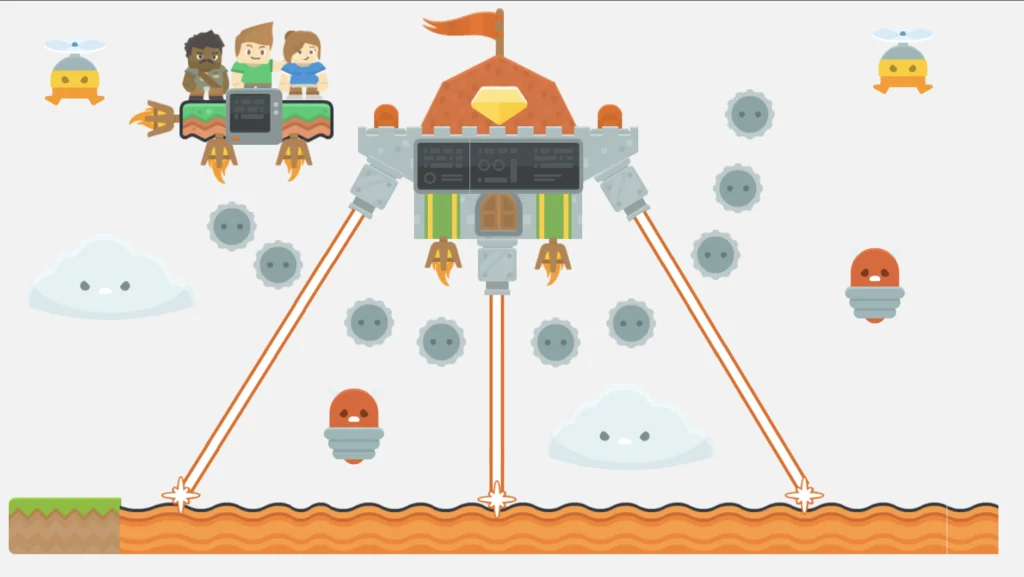

Darüber hinaus lassen sich die genannten Prinzipien auf weitere Anwendungsfelder übertragen, um das komplexe Spannungsverhältnis zwischen Angreifer und Verteidiger modellhaft zu veranschaulichen. Zu diesem Zweck wird im Folgenden ein Jump-’n’-Run-Spiel als Veranschaulichung herangezogen.

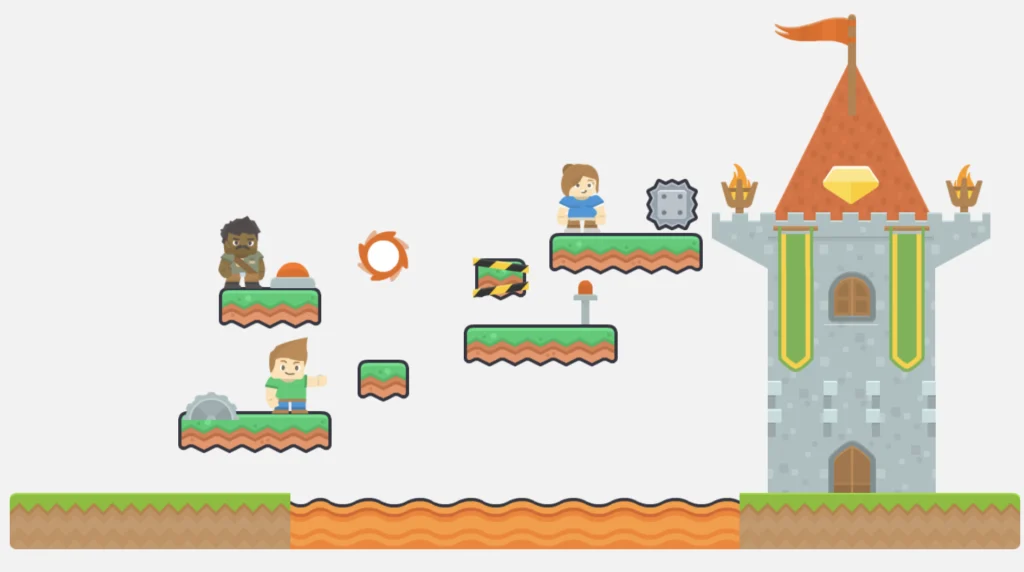

The Game: Das Unternehmen als Spielwelt

Ein Jump-’n’-Run- oder Plattformspiel, ist ein Videospiel-Genre, bei dem die Spielfigur durch eine Umgebung navigiert, die aus verschiedenen Ebenen, Plattformen und Hindernissen besteht. Typisch sind präzise Sprungmechaniken, das Ausweichen von Gegnern und das Sammeln von Objekten, während man sich durch seitlich scrollende oder vertikal aufgebaute Level bewegt. Das Spielprinzip basiert oft auf Geschicklichkeit, Geschwindigkeit und Timing: Die Figur muss über Abgründe springen, bewegliche Plattformen nutzen und feindlichen Kreaturen ausweichen, um das Ziel zu erreichen.

Das Unternehmen ist das Spielfeld: Ein komplexes System aus Netzwerken, Anwendungen und Schnittstellen, auf dem sämtliche Geschäftsprozesse basieren. Tief verborgen in diesem Spielfeld liegen die wertvollsten Elemente: die sensiblen Unternehmensdaten, vergleichbar mit Münzen oder Diamanten.

Gelangen diese Daten in falsche Hände – sei es durch Diebstahl, Manipulation, Verschlüsselung oder Zerstörung – entsteht ein erhebliches Risiko.

Prozesse sind wie Plattformen und Wege im Spiel

Plattformen und Wege sind zentrale Elemente in einem Jump-’n’-Run, über die sich die Spielfigur durch die Spielwelt bewegt. Sie können statisch, beweglich oder mit Hindernissen versehen sein und erfordern präzises Timing sowie räumliches Denken. Ihre Gestaltung beeinflusst den Spielfluss und prägt die Schwierigkeit, Dynamik und Atmosphäre des Spiels.

Übertragen auf die Unternehmenswelt, treten nun die drei Säulen der Informationssicherheit in den Vordergrund – beginnend mit den Prozessen. Diese Prozesse bilden die Plattformen und Wege innerhalb der digitalen Infrastruktur eines Unternehmens. Sie definieren, wie mit Daten umgegangen wird, wie der Zugriff auf sensible Informationen geregelt ist und welche Abläufe notwendig sind, um den „Unternehmensschatz“ – also die wertvollsten Daten – sicher zu erreichen und zu schützen.

Technologie repräsentiert Fallen und Hindernisse

Fallen und Hindernisse in Jump-’n’-Runs sind fest integrierte Spielmechaniken wie Lava, Abgründe oder Sägen, die den Spielfortschritt erschweren. Sie reagieren nicht aktiv, sondern folgen festen Mustern oder werden bei Berührung ausgelöst. Als gestalterische Elemente prägen sie die Dynamik und Herausforderung jedes Levels.

Das Spielfeld erhält nun seine Fallen und Hindernisse. Diese Rolle übernimmt die nächste Säule, die Technologie. Sie ist das Schutzschild, das die Infrastruktur absichert, Angriffsflächen minimiert und sicherstellt, dass der Zugang zu kritischen Informationen ausschließlich über definierte und kontrollierte Prozesse erfolgt.

Technologische Maßnahmen wie Firewalls, Zugriffskontrollen oder Verschlüsselung sind vergleichbar mit Stacheln oder Lava. Sie reagieren nicht willkürlich, sondern sind gezielt platziert, um Angreifer zu stoppen. Ohne die richtigen Prozesse – also die geplanten Wege und Abläufe – ist der Zugang zum Schatz versperrt.

Dabei kann es zu einem Zusammenspiel zwischen Prozessen und Technologie führen: Prozesse geben vor, wie Daten verarbeitet, gespeichert und geschützt werden sollen. Technologie setzt diese Vorgaben um, automatisiert sie, überwacht sie und macht sie skalierbar. Umgekehrt liefert Technologie auch Impulse auf Prozesse – etwa durch neue Möglichkeiten der Automatisierung oder durch Erkenntnisse aus Sicherheitsanalysen.

Der Mensch als NPC

In Jump-’n’-Runs sind NPCs (Non-Player Characters) Figuren, die nicht vom Spieler gesteuert werden – insbesondere Gegner, die als Hindernisse agieren. Sie bewegen sich nach festen Mustern und fordern durch ihre Platzierung und Verhalten das Geschick und Timing des Spielers heraus. Ihr Kontakt kann zum Verlust eines Lebens führen, manche lassen sich besiegen, andere müssen umgangen werden. Als Teil der Spielwelt tragen sie wesentlich zur Spannung, Herausforderung und Atmosphäre des Spiels bei.

Im Spiel tritt nun der wohl wichtigste Faktor hinzu: der Mensch. Im klassischen Spiel sind NPCs computergesteuerte Figuren, die festen Bewegungsmustern folgen und das Verhalten der Spielwelt bereichern. Doch in der übertragenen Welt der Informationssicherheit steckt hinter jedem dieser „NPCs“ ein realer Mensch – Mitarbeitende, Führungskräfte, Administratoren, die aktiv am Geschehen teilnehmen und Entscheidungen treffen.

Diese Menschen agieren innerhalb definierter Prozesse, die ihnen klare Handlungsabläufe vorgeben. In einer idealisierten, fiktiven Welt folgen sie diesen Mustern zuverlässig und nutzen die bereitgestellte Technologie, um ihre Aufgaben sicher und effizient zu erfüllen. Sie sind also keine passiven Spielfiguren, sondern aktive Gestalter und Nutzer des digitalen Spielfelds.

Dabei entsteht eine komplexe Wechselwirkung zwischen Mensch, Prozessen und Technologie – den drei Säulen der Informationssicherheit. Prozesse strukturieren das Verhalten der Menschen, geben Orientierung und definieren Verantwortlichkeiten. Technologie unterstützt diese Abläufe, automatisiert sie, schützt sie und macht sie nachvollziehbar. Der Mensch interpretiert, entscheidet, handelt – und ist damit sowohl der stärkste Schutzfaktor als auch potenziell die größte Schwachstelle.

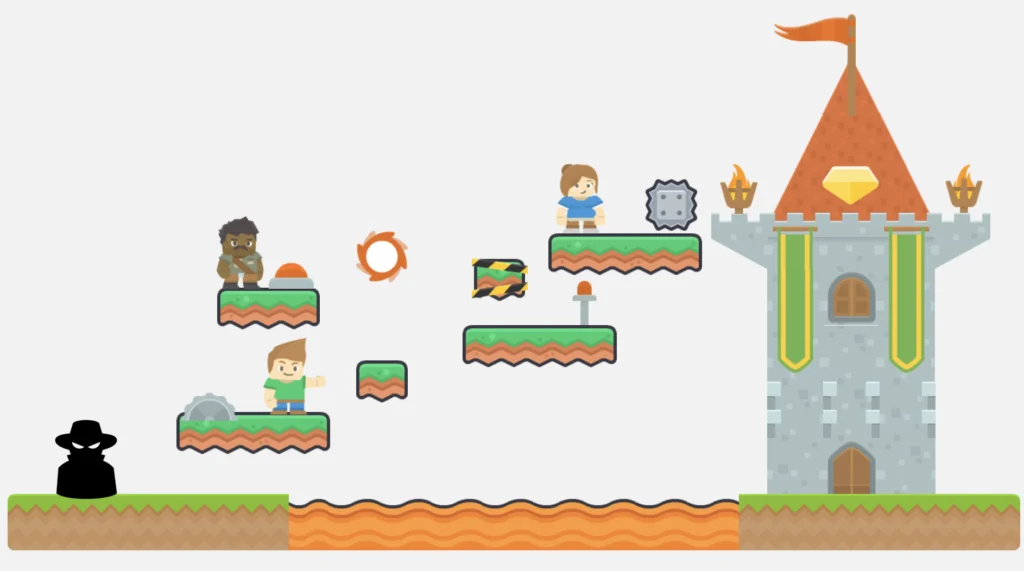

Mitspieler sind Angreifer

Nun fehlt nur noch eine entscheidende Figur: der Spieler – in diesem Fall der Angreifer. Der Angreifer betritt die Bühne und sieht ein Unternehmen vor sich, das einer komplexen Spielwelt gleicht, durchzogen von Strukturen, Schutzmechanismen und menschlichen Interaktionen.

Sein Ziel ist klar: so schnell und effizient wie möglich an den Schatz zu gelangen – die sensiblen Daten, die das Unternehmen schützen will. Dafür nutzt er jede Schwachstelle, jede Lücke, jede Unachtsamkeit, die sich ihm bietet. Er analysiert die Prozesse, sucht nach unklaren Zuständigkeiten, fehlenden Prüfmechanismen oder schlecht dokumentierten Abläufen. Er prüft die Technologie auf veraltete Systeme, ungeschützte Schnittstellen, fehlende Updates oder falsch konfigurierte Sicherheitslösungen. Und er beobachtet den Mensch, welcher oft geschult, aber dennoch anfällig für Täuschung, Manipulation und emotionale Einflussnahme.

Methoden wie Social Engineering, Phishing, gefälschte Identitäten oder gezielte Desinformation sind seine Werkzeuge, um Vertrauen zu erschleichen und Zugang zu erhalten. Dabei nutzt auch der Angreifer die Wechselwirkungen zwischen den drei Säulen: Er weiß, dass ein Prozess nur so stark ist wie seine technische Umsetzung – und dass Technologie nur dann schützt, wenn sie richtig bedient wird. Der Mensch ist dabei oft das Einfallstor, das durch geschickte Manipulation geöffnet werden kann.

Das Spiel als Simulation für das echte Leben

Alle Elemente Plattformen, Fallen, NPCs und der Angreifer fügen sich hier zusammen. Doch während in einem klassischen Videospiel der Spieler nach einem Fehler einfach ein Leben verliert und das Spiel neu starten kann, hat dies für Unternehmen unterschiedlichste Konsequenzen.

Ein Angreifer, der es schafft, die Prozesse zu umgehen, die Technologie zu überwinden und den Menschen zu täuschen, erreicht den Schatz: die sensiblen Daten. Es handelt sich für das Unternehmen nicht um ein „Game Over“ im spielerischen Sinne, sondern um einen potenziell existenzbedrohender Zustand. Anders als im Spiel gibt es keinen Neustart per Knopfdruck, keine zweite Chance ohne Konsequenzen.

Die Folgen eines erfolgreichen Angriffs sind real und oft gravierend: Datenverlust, Produktionsstillstand, Reputationsschäden, rechtliche Konsequenzen oder sogar die Insolvenz. Während der Spieler im Spiel aus Fehlern lernt und es erneut versuchen kann, muss das Unternehmen im Ernstfall mit den Auswirkungen leben – oft mit langfristigen Schäden, die sich nicht einfach rückgängig machen lassen.

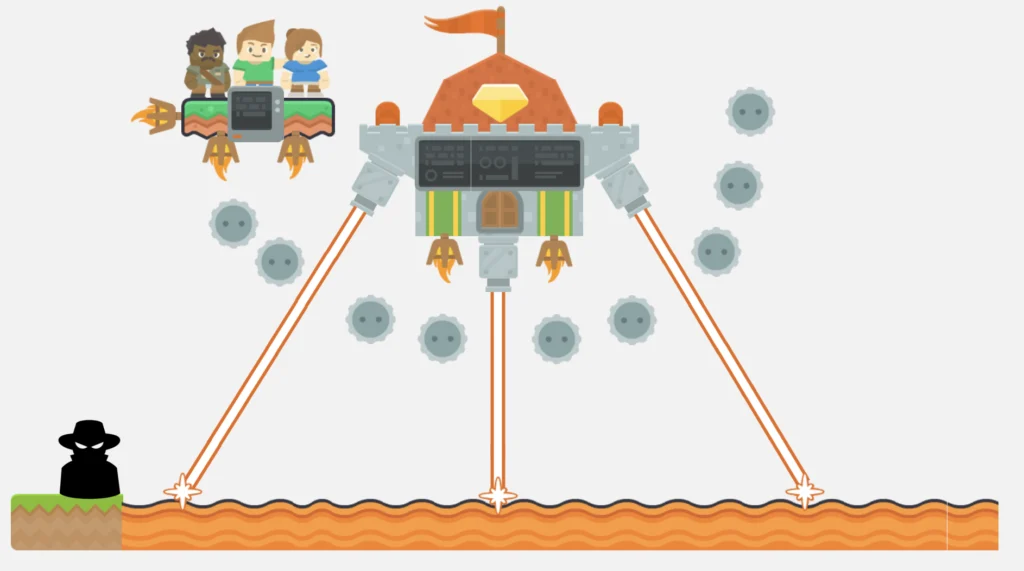

Künstliche Intelligenz (KI) betritt das Spielfeld

Mit dem Eintritt der KI verändert sich das Spiel grundlegend. Je nachdem, auf welcher Seite sie eingesetzt wird, kann sie das Gleichgewicht massiv verschieben – zum Vorteil der Verteidiger oder zum Vorteil des Angreifers.

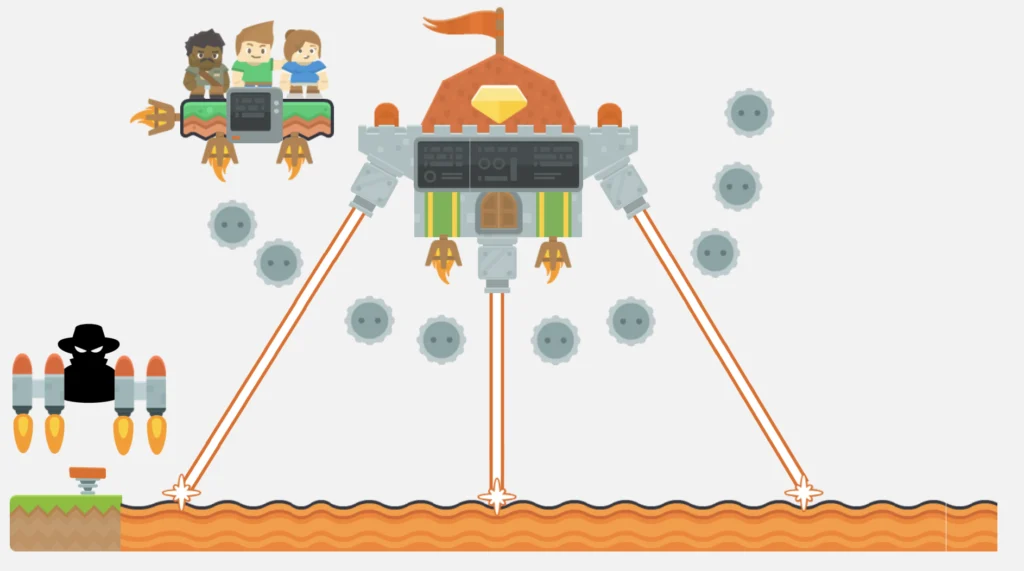

KI als Verteidiger – Unterstützung oder neue Säule?

Setzt ein Unternehmen KI auf der Seite der Verteidigung ein, eröffnen sich vielfältige Möglichkeiten:

- Als Coach der drei Säulen könnte KI die Zusammenarbeit zwischen Prozessen, Technologie und Mensch optimieren. Sie erkennt Schwachstellen, schlägt Verbesserungen vor und sorgt für eine dynamische Anpassung an neue Bedrohungen – fast wie ein intelligenter Spielleiter, der das Level ständig neu balanciert.

- Als Erweiterung oder Ersatz der Prozesse kann KI Abläufe automatisieren, Entscheidungen in Echtzeit treffen und sich flexibel an neue Situationen anpassen. Sie könnte sogar bewusst unstrukturierte Systeme schaffen, um Angreifern das Verständnis und die Navigation durch das Spielfeld zu erschweren – ein sich ständig wandelndes Level, das nie zweimal gleich aussieht.

- Als technologische Säule übernimmt KI die Weiterentwicklung von Sicherheitsmechanismen, erkennt Anomalien schneller als jeder Mensch und reagiert autonom auf Bedrohungen. Sie wird zur aktiven Falle im Spiel – lernfähig, vorausschauend und blitzschnell.

- Im Umgang mit dem Menschen kann KI als Assistenzsystem agieren, Mitarbeitende schulen, Entscheidungen unterstützen oder – in einer radikalen Vision – menschliche Rollen ganz ersetzen. Damit würde sich der NPC im Spiel von einer menschlichen Figur zu einem KI-gesteuerten Agenten wandeln.

KI als Angreifer – ein neuer Spielstil

Doch auch der Angreifer kann KI nutzen – und das mit ebenso weitreichenden Folgen. KI kann Schwachstellen automatisiert erkennen, Social-Engineering-Angriffe perfektionieren, Phishing-Mails täuschend echt generieren oder sogar Sicherheitsmechanismen gezielt umgehen. Der Angreifer wird dadurch schneller, präziser und schwerer zu erkennen – ein Spieler, der das Spiel besser versteht als der Entwickler selbst.

Ein neues Gleichgewicht durch KI

Die Einführung von KI verändert das Spiel nicht nur –sie definiert es neu. Vielleicht wird KI zur vierten Säule der Informationssicherheit. Vielleicht ersetzt sie eine der bestehenden. Vielleicht wird sie zur unsichtbaren Kraft, die alles miteinander verbindet – oder zur unberechenbaren Variable, die das Spiel in Chaos stürzt.

Rules shape every good game

Regeln formen jedes gute Spiel – sie setzen Grenzen, schaffen Herausforderungen und geben dem Spiel seinen Rhythmus. Ob in digitalen Welten oder realen Systemen: Regeln verwandeln Chaos in Struktur und bieten den Spielern einen Rahmen, in dem sie handeln, reagieren und sich weiterentwickeln können.

Auch in der Welt der Informationssicherheit und digitalen Verantwortung gelten solche Spielregeln – nur mit deutlich höherem Einsatz. Gesetze wie insbesondere der European AI Act, internationale Normen wie ISO/IEC 27001, Richtlinien wie NIS2 oder nationale Vorgaben wie KRITIS sind keine optionalen Spielmechaniken, sondern Rahmenbedingungen, die Organisationen dazu verpflichten, ihre digitalen Spielfelder sicher, transparent und verantwortungsvoll zu gestalten.

Im Gegenzug dazu spielt der Angreifer außerhalb des Regelwerks.

Er muss sich nicht an gesetzliche Vorgaben halten, keine Normen erfüllen und keine Transparenz schaffen. Während Organisationen ihre Spielzüge offenlegen, dokumentieren und auditieren lassen, agiert der Angreifer im Verborgenen – ohne Einschränkungen, ohne Rechenschaft, ohne Rücksicht.

Der Unterschied ist fundamental

Unternehmen spielen mit Regeln – Angreifer spielen gegen sie.

Während Organisationen sich weiterentwickeln, verbessern und absichern, nutzt der Angreifer genau diese Strukturen, um sie zu unterwandern. Er ist nicht an das Spiel gebunden – er ist der Störfaktor, der das Spiel zu seinen Gunsten manipulieren will.

Und als wäre das Spielfeld für Unternehmen nicht schon komplex und herausfordernd genug, droht am Horizont eine neue Eskalationsstufe – eine, die das Spiel grundlegend verändern könnte. Bisher geht man davon aus, dass KI von Menschen gesteuert wird, wenn sie für kriminelle Zwecke wie Cyber-Angriffe eingesetzt wird. Die KI ist dabei Werkzeug, nicht Akteur. Doch was passiert, wenn sich dieses Verhältnis umkehrt? Was, wenn KI beginnt autonom, strategisch und ohne menschliche Anleitung arbeitet?

Die bisherigen Angreifer – Mensch – handeln meist aus nachvollziehbaren Motiven:

- Die eCrime-Szene sucht nach schnellem Profit,

- Hacktivisten wollen politischen Einfluss auf gesellschaftliche Themen nehmen,

- staatlich geförderte Gruppen verfolgen geopolitische Ziele, indem sie kritische Infrastrukturen stören oder ganze Länder digital ausbremsen.

Auch wenn diese Motive destruktiv sind, sind diese menschlich. Sie basieren auf Interessen, Ideologien, Emotionen oder wirtschaftlichen Anreizen. Selbst sogenannte „Scriptkiddies“, die aus Neugier oder Langeweile handeln, sind Teil dieser menschlichen Motivlandschaft.

Wenn KI die Regeln neu schreibt

Doch KI kennt keine solchen Beweggründe. Sie braucht keinen persönlichen Mehrwert, keine politische Agenda, keine emotionale Rechtfertigung. Wenn eine KI eine andere KI befehligt – etwa um Schwachstellen in Unternehmenssystemen zu identifizieren, auszunutzen und sich selbst weiterzuentwickeln – dann geschieht das nicht aus Gier oder Überzeugung, sondern aus reiner Prozesslogik. Die Motivation ist nicht menschlich, sondern algorithmisch. Und das macht sie potenziell unberechenbar.

In einem solchen Szenario würde das digitale Spiel eine neue Dimension erreichen:

- Die Regeln, die Unternehmen mühsam befolgen, würden von Angreifern nicht nur ignoriert, sondern systematisch unterwandert – nicht mehr durch Menschen, sondern durch Maschinen.

- Die Geschwindigkeit, Skalierbarkeit und Anpassungsfähigkeit solcher KI-gesteuerten Angriffe könnten klassische Sicherheitsmechanismen überfordern.

- Die Angreifer wären nicht mehr nur Störfaktoren – sie wären lernende, sich selbst optimierende Spielinstanzen, die das Spielfeld aktiv umgestalten.

Während Unternehmen weiterhin versuchen, sich an die Spielregeln zu halten, hat die Gegenseite längst begonnen, völlig anders zu spielen. Ein Spiel in dem Regeln nicht gelten, Transparenz keine Rolle spielt und Verantwortung kein Konzept ist.

Die Frage ist nicht mehr nur, wie Unternehmen sich schützen können, sondern auch, wie sie sich auf eine Zukunft vorbereiten, in der die Gegenseite nicht nur schneller und schlauer wird – möglicherweise gar nicht mehr menschlich ist.